تحلیل انفجار پیجرها و تلفنهای همراه در حملات سایبری لبنان

در سپتامبر 2024، لبنان با حملات سایبری پیچیدهای مواجه شد که منجر به انفجار صدها پیجر و برخی تلفنهای همراه شد. این حملات، که مناطق مختلفی از جمله بیروت و.....

لیست مطالب

در سپتامبر 2024، لبنان با حملات سایبری پیچیدهای مواجه شد که منجر به انفجار صدها پیجر و برخی تلفنهای همراه شد. این حملات، که مناطق مختلفی از جمله بیروت و جنوب لبنان را تحت تأثیر قرار داد، عمدتاً گروه حزبالله را هدف قرار داد. این حادثه که به اسرائیل نسبت داده میشود، نتیجهای از جنگ سایبری و جاسوسی عمیق در زنجیره تأمین دستگاههای الکترونیکی بود.

تاریخچه استفاده از پیجرها در حزبالله

پس از ادعای رهبر حزبالله، حسن نصرالله، مبنی بر نفوذ اسرائیل به شبکههای تلفن همراه گروه، حزبالله استفاده از پیجرها را بهعنوان یک روش امنتر ارتباطی توصیه کرد. تلفنهای همراه، به دلیل قابلیت ردیابی و هک شدن، توسط این گروه کنار گذاشته شدند. پیجرها بهعنوان یک ابزار با فناوری پایینتر اما کمتر قابل ردیابی انتخاب شدند.

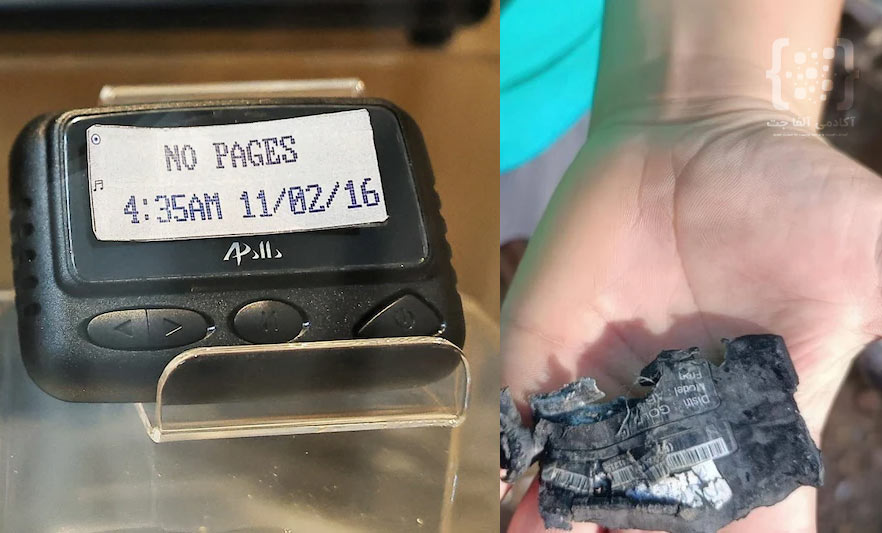

با این حال، تصمیم به استفاده گسترده از پیجرها بعد از چند ماه منجر به یک فاجعه شد. حزبالله از یک شرکت تایوانی به نام Gold Apollo پیجرهایی به مدل AR924 خریداری کرد که بعدها مشخص شد از مسیرهای غیررسمی و دستکاریشده وارد شدهاند. این پیجرها از طریق شرکتی به نام BAC Consulting در مجارستان به دست حزبالله رسیدند.

چگونگی دستکاری در پیجرها

تحقیقات نشان میدهد که BAC Consulting، که بهعنوان یک شرکت پوششی اسرائیلی عمل میکرده، مواد منفجره را در این پیجرها جاسازی کرده بود. این حملات بهوسیله ارسال سیگنالهای کدگذاریشده به این دستگاهها، باعث انفجار همزمان بسیاری از آنها شد. انفجارهای پیجرها در مناطق مختلف لبنان، از جمله در مناطقی با حضور حزبالله، رخ داد.

این نوع حمله یک نمونه از حملات زنجیره تأمین سختافزار است که در آن دشمنان میتوانند بهطور مستقیم در فرآیند تولید یا توزیع یک دستگاه دستکاری کنند. این حملات بسیار پیچیده هستند و نیازمند نفوذ به لایههای مختلف زنجیره تأمین، از تولید تا توزیع، هستند.

فناوریهای استفادهشده در حمله

حملات زنجیره تأمین سختافزار نادر اما بسیار خطرناک هستند. دستکاری فیزیکی یک دستگاه در مرحله تولید، مانند تزریق مواد منفجره یا کاشت بردهای الکترونیکی، نیازمند دسترسی فیزیکی و اطلاعات پیشرفته است. در این حادثه، به نظر میرسد که اسرائیل توانسته بود با ایجاد شرکتهای پوششی و نفوذ به زنجیره تأمین پیجرها، این دستگاهها را به سلاحهایی خطرناک تبدیل کند.

این نوع حملات در آینده بهعنوان یکی از تهدیدهای اصلی در جنگهای سایبری مطرح خواهند شد، چراکه توانایی آنها در ایجاد خسارات بدون نیاز به درگیری مستقیم بسیار بالاست. کشورهای مختلف باید توجه ویژهای به زنجیره تأمین دستگاههای خود داشته باشند و از امنیت آنها اطمینان حاصل کنند.

مکانیزم انفجار پیجرهای حزبالله: ترکیب مواد منفجره و فعالسازی از راه دور

در انفجار پیجرهای حزبالله، مواد منفجره کوچکی مانند PETN یا TNT در دستگاه جاسازی شده بودند. این مواد به نحوی در پیجر قرار گرفته بودند که پیام خاصی برای فعالسازی آنها ارسال میشد. پیام رمزگذاریشده به پیجر، به جای تولید صدای بیپ، جریان الکتریکی را به سمت مواد منفجره هدایت میکرد و منجر به انفجار میشد. این روش به پیجر اجازه میداد که بهعنوان یک بمب قابل کنترل از راه دور عمل کند.

ماده منفجره PETN یا پنتا اریتریتول تترا نیترات (Pentaerythritol tetranitrate) یک ترکیب شیمیایی است که به عنوان یک ماده منفجره قدرتمند و بسیار حساس شناخته میشود. این ماده در صنعت نظامی و همچنین در کاربردهای انفجاری صنعتی مورد استفاده قرار میگیرد. PETN به صورت بلورهای سفید است که معمولاً به صورت پودر نیز مورد استفاده قرار میگیرد. PETN به عنوان یکی از اجزاء اصلی در ساخت مواد منفجره پلاستیکی مثل C-4 استفاده میشود.در چاشنیهای انفجاری و فیوزها نیز مورد استفاده قرار میگیرد.PETN به دلیل قدرت بالا و حساسیت زیاد، یکی از مواد منفجره مورد توجه در عملیاتهای تروریستی نیز بوده است.

پیامدهای امنیتی

این حادثه نشاندهنده ضعفهای عمدهای در امنیت زنجیره تأمین حزبالله است و احتمالاً پیامدهای وسیعی برای امنیت سایبری سایر کشورها نیز خواهد داشت. با توجه به پیشرفتهای روزافزون در حوزه جنگهای سایبری و جاسوسی، گروهها و کشورها نیازمند توسعه روشهای نوین برای محافظت از زنجیره تأمین و دستگاههای خود هستند.

این حادثه همچنین نشاندهنده میزان نفوذ اسرائیل در سیستمهای ارتباطی دشمنان خود است و به عنوان یک نمونه مهم از عملیاتهای اطلاعاتی پیچیده در جنگهای مدرن مطرح میشود. حزبالله و سایر گروهها باید بهطور جدی به بازنگری در استراتژیهای امنیتی خود بپردازند تا از وقوع حملات مشابه در آینده جلوگیری کنند.

انفجار پیجرها و تلفنهای همراه در لبنان نمونهای از حملات پیشرفته زنجیره تأمین سختافزار است که نشاندهنده چالشهای جدید در حوزه جنگهای سایبری است. این حملات به وضوح نشان میدهد که حتی دستگاههای سادهای مانند پیجرها نیز میتوانند به سلاحهای مرگبار تبدیل شوند، و نیازمند تقویت امنیت در تمامی مراحل تولید و توزیع دستگاههای الکترونیکی هستیم.

راهکار جلوگیری از حملات

برای جلوگیری از حملاتی مانند انفجار پیجرها و دستکاری زنجیره تأمین سختافزار، بهترین راهکارها شامل موارد زیر است:

- محافظت از زنجیره تأمین سختافزار: استفاده از تامینکنندگان معتبر و اجرای بررسیهای دقیق در تمامی مراحل تولید و توزیع دستگاهها ضروری است.

- ارزیابی امنیتی مداوم: تست و بررسی مداوم دستگاههای الکترونیکی برای شناسایی هرگونه دستکاری.

- استفاده از رمزنگاری پیشرفته: برای محافظت از ارتباطات و جلوگیری از ارسال سیگنالهای مخرب.

- تنوع در منابع تأمین: وابسته نبودن به یک منبع واحد برای تأمین قطعات، به منظور کاهش ریسک نفوذ.

این اقدامات میتوانند به افزایش سطح امنیت و جلوگیری از دستکاریهای فیزیکی و نرمافزاری کمک کنند.

وابستگی حزبالله به فناوریهای فرسوده و محدودیتهای جهانی

حزبالله بهرغم توانایی در دسترسی به بازار سیاه برای خرید تجهیزات مدرن، با چالشهای عمدهای در استفاده از فناوریهای پیشرفته مواجه است. دلیل اصلی این مشکل،عدم دسترسی به تجهیزات و دانش تولید دستگاه های مدرن ارتباطی توسط حزبالله است و به دلیل تولید تجهیزات پیشرفته ارتباطی توسط شرکتهای بزرگ آمریکایی یا همپیمانان اسرائیل دستگاههای مدرن در معرض نظارت شدید و احتمال جاسوسی قرار دارند و برای حزبالله از نظر امنیتی نامطلوب هستند.

دیدگاه های مربوط به این مقاله (برای ارسال دیدگاه در سایت حتما باید عضو باشید و پروفایل کاربری شما تکمیل شده باشد)

تعداد 8 دیدگاه ثبت شده

سلام استاد وقتتون بخیر، متن کوتاه مختصر و مفید💯👍

❤️

سلام

پس میتونیم از سایر دیوایس هایی که در بازار ایران موجوده و تلفن های همراه و لپ تاپ هامون مطمئن باشیم؟

چه طور میتونیم چک کنیم که دستگاه های ما چنین مشکلی رو نداشته باشه؟

در صورتی که دیوایس های ما چنین مشکلاتی رو داشته باشه ، آیا با تعویض باطری از مراکز معتبر این مسئله قابل حله؟

سوال 1 : در مورد دستگاه های موجود در ایران خیر ، ممکن دستگاه آلوده هم وارد بشه چون ایران کنترل دقیقی نداره ، اینو از بازار آی تی فعلی و جنس های قاچاق در بازار می شه فهمید .

سوال 2 : برای چک کردن یا شما باید سواد الکترونیک داشته باشید یا شخصی رو بشناسید که حرفه ای باشه و بررسی کنه .

سوال 3: در مورد دیوایس شما ، نه نمی شه چون مشکل اینجاس که همیشه توسط باطری این موضوع انجام نمی شه . به راحتی می تونن موارد منفجره رو در قالب انواع اشکال جاسازی و طراحی کنن . فقط توسط متخصص باید بررسی بشه . بهترین کار اینکه که دولت کنترل دقیق رو شروع کنه . چون مواد منفجره رو می تونن با اسکنر های مخصوص شناسایی کنن .

در خصوص این نوع پیام رمز نگاری و همچنین نحوه ارسال و دریافت اون هم توضیح میدین؟

اینطور که شنیدم بعضی از باطری ها در هیچ دیوایسی نبوده اما منفجر شده بود.

در مورد اینکه دقیق بشه نوع متد ها و موارد مثل نوع رمزنگاری ها و غیره رو فهمید ، حتما باید ما جزو تیم بررسی می بودیم، پس نمی تونم در مورد این موضوع دقیق بگم . فرضیه های دقیق و واقعی تو ذهنم هست که چطور می شه این طور حملات رو انجام داد اما برای اینکه دقیق بشه در مورد این حمله صحبت کرد باید مستندات و موارد بررسی بشن . از اوجایی که مستندات حرفه ای توسط دولت با ایجاد نشده یا اگر ایجاد شده محرمانه هست پس نمی شه در مورد دقیق صحبت کرد . به شنیده ها و حرفه های دیگران نمی شه اکتفا کرد.

به صورت کلی ، متدهای رمز نگاری و نحوه ارسال و دریافت پیام رو میشه توضیح بدید در قالب پستی جدید؟ (کاری به نوع حمله اتفاق افتاده در حزب الله ندارم بلکه روشهایی که میشه به کار برد و نحوه جلوگیری از حمله رو منظورمه)

سلام محمد جان، عزیز دل ، حتما در مورد متدها چندین پست می گذارم بخونید . توی اون چندتا پست چندین تکنولوژی که با هم به صورت زنجیره وار مرتبط هستن رو بررسی خواهم کرد .