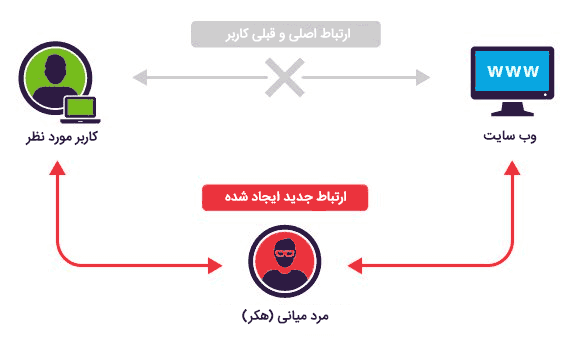

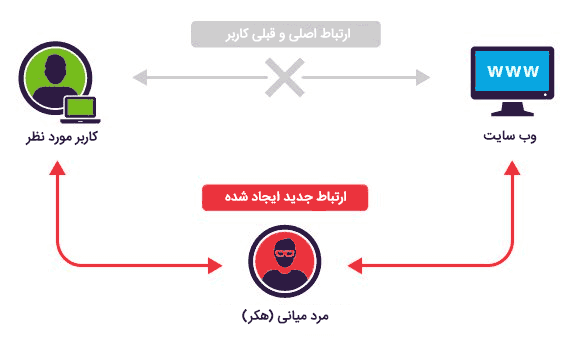

حمله MITM یا Man-in-the-Middle به یک نوع حمله سایبری اطلاق میشود که در آن یک هکر (attacker) توانایی شنود کردن یا مداخله در ارتباط بین دو طرف را دارد. این نوع حمله اجازه میدهد تا حملهکننده به عنوان یک عامل میانی (مان-in-the-middle) درون ارتباطات بین دو نهاد یا دو شخص مختلف واقع شود. حمله MITM این امکان را فراهم میکند تا حملهکننده اطلاعات ارسالی و دریافتی را بررسی، تغییر دهد یا حتی دزدیده و از این طریق اطلاعات حساس را به دست آورد.

روشهای اجرای حمله MITM:

-

آرپاسپوفینگ (ARP Spoofing): در این روش، حملهکننده به تغییر جدول ARP (Address Resolution Protocol) در شبکه محلی میپردازد. او به دستگاههای شبکه اطلاعات غلط از آدرس MAC دیگر دستگاهها را میدهد تا ارتباطات به اشتباه به دستگاه حملهکننده هدایت شوند.

-

DNS Spoofing: در این روش، حملهکننده تلاش میکند تا جوابهای DNS را تقلبی کند و اطلاعات غلطی را به دستگاههایی که درخواست DNS ارسال میکنند، ارسال کند. این کار میتواند به حمله به وبسایتها یا خدمات مختلف منجر شود.

-

SSL Stripping: در این حمله، حملهکننده سعی میکند ارتباط امن SSL/TLS را به ارتباط غیر امن تبدیل کند. او ابتدا به عنوان یک میانجی در ارتباط حضور پیدا میکند و سپس سعی میکند اطلاعات را در فازهای غیر امن تشخیص دهد.

-

Session Hijacking: حملهکننده تلاش میکند تا جلسه اتصال بین دو طرف را دزدیده و از آن برای ورود به سیستم یا خدمات محافظت شده استفاده کند.

راههای مقابله با حمله MITM:

-

استفاده از اتصالات امن (SSL/TLS): برای محافظت از ارتباطات در برابر حمله MITM، از پروتکلهای امنی مانند HTTPS برای اتصالات وب یا VPN برای اتصالات شبکه محلی استفاده کنید.

-

استفاده از مدل امنیتی با اعتبارسنجی دو مرحلهای: اعتبارسنجی دو مرحلهای (2FA) امکان دزدیده شدن اطلاعات حساس را کاهش میدهد. حتی اگر یک حمله MITM انجام شود و اطلاعات ورود به دستگاه حملهکننده برسند، احتمال ورود به حساب کاربری بسیار کاهش مییابد.

-

استفاده از ابزارهای مانیتورینگ شبکه: نظارت بر فعالیتهای شبکه و شناسایی الگوهای غیرمعمول میتواند به زودیتر شناسایی حملات MITM کمک کند.

-

استفاده از VPN (شبکه خصوصی مجازی): استفاده از VPN میتواند به تشویق اتصالات امن و مخفی کردن اطلاعات ارسالی و دریافتی کمک کند.

همچنین لازم به ذکر است که توجه به بهروزرسانی نرمافزارها و استفاده از راهکارهای امنیتی مدرن نیز میتواند از مهمترین موارد در مقابله با حمله MITM باشد.